Ataque informático

Un ataque informático (también llamado ciberataque) es un intento de dañar o eliminar todos los componentes de un sistema informático.

Normalmente los ciberataques tienen un objetivo, ya sea el de obtener información privilegiada para beneficio propio o para hacer chantajes.

Tipos de ataques informáticos

Cada ciberataque es distinto, todo dependiendo principalmente de lo que quieran conseguir los atacantes:

- Malware. Se trata de un software malicioso que puede tener varias funciones como por ejemplo, el bloquear funcionas o incluso transmitir información delicada. Los malwares tienen su propia subdivisión:

- Ransomware. El ransomware es el bloqueo de la información importante para así pedir dinero a cambio de su liberación.

- Alteración de componentes. Un malware puede estar diseñado para simplemente dañar los componentes donde se esté alojando.

- Spyware. El spyware es un software malicioso cuyo objetivo es obtener información restringida o importante.

- Phishing. El phishing es la suplantación de identidad a través de la red. Esta normalmente se hace enviando comunicados fraudulentos a través de varios medios. Gracias a esto, obtienen información importante como usuarios y contraseñas.

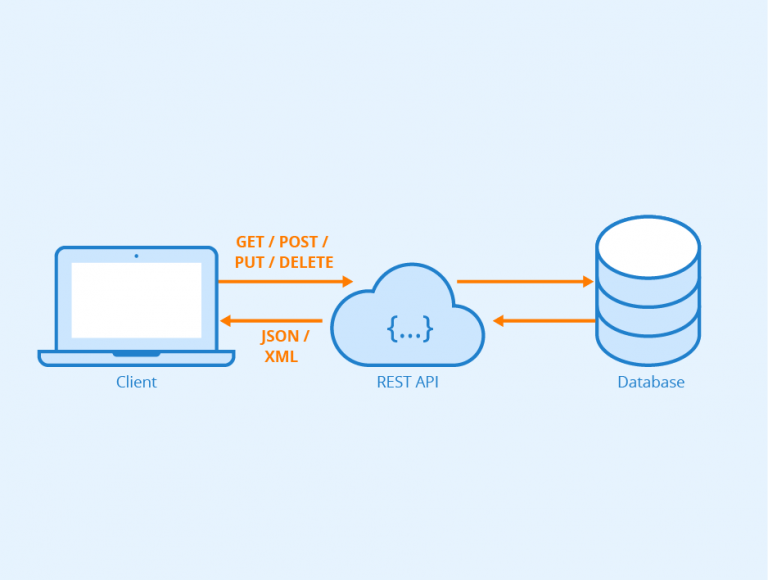

- Ataque de intermediario. Este tipo de ataques se da cuando existen comunicaciones entre dos partes criminales.

- Denegación de servicio. En este caso se saturan o llenan los servicios pertinentes, todo para acabar los servicios y el ancho de banda.

- Inyección de SQL. La inyección de SQL consiste en alojar un código especial en un servidor que haga uso de SQL. Esto hace que revele información importante.

- Ataque de día cero. Se comienza por atacar un ordenador en específico, explotando sus debilidades para luego ir contra un sistema más grande.

- Man-in-the-middle (MitM). El atacante supervisa la comunicación entre dos partes, para luego pasar a falsificar mientras se hace pasar por uno de ellos.

- Ataque de transmisión. Aquí se envía algún archivo o software malicioso de forma camuflada a través de una transmisión de datos.

- Cadena de suministro. Se centra en vulnerar a un tercero que suministre un servicio como por ejemplo internet.

Consecuencias de un ataque informático

Como bien se dijo antes, un ciberataque suele tener un objetivo en específico. Y allí es dónde se pueden ver las consecuencias.

Desde la filtración de datos importantes y delicados, pasando por la eliminación de información igual de importante.

También se cuenta el ataque a un sistema mayor, siendo una práctica usual para dañarlo.

Objetivos y motivaciones de un ataque informático

Se sabe que detrás de un ataque informático hay una razón y un objetivo. Además, hay clasificación que se hace para esto:

- Ataques indistintos. Estos ataques son globales y no hacen distinción a compañías o gobiernos.

- Ataques destructivos. Se concentran en hacer daño a organizaciones específicas

- Guerra cibernética. Ataque de dos o más bandos donde los intereses políticos suelen ser los más comunes.

- Espionaje. Refieren al robo de información a una organización, empresa o gobierno.

- Hurto de datos de acceso y correos electrónicos. Como bien dice su nombre, se hace referencia a los usuarios y contraseñas que se utilizan para ingresar a un correo electrónico o a una página en específico.

- Robo de datos financieros. Hace referencia a cuentas bancarias y tarjetas de crédito.